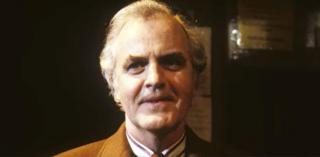

Poate cel mai temut hacker din SUA, Rob Joyce, şeful echipei de hackeri a Agenţiei Naţionale americane pentru Securitate (National Security Agency - NSA), a explicat într-un discurs rostit în cadrul primei ediţii a conferinţei de securitate cibernetică Usenix Enigma, desfăşurată în perioada 25-27 ianuarie la San Francisco, ce măsuri trebuie să ia administratorii de sisteme informatice dar şi utilizatorii obişnuiţi pentru a se feri de hackeri, conform Agerpres.

Joyce lucrează în cadrul NSA de peste 25 de ani şi a devenit şeful TAO din aprilie 2013, cu doar câteva săptămâni înainte de celebrul scandal declanşat de Edward Snowden şi de scurgerea de informaţii clasificate spre publicaţii precum The Guardian şi Washington Post.

Conform şefului hackerilor din cadrul NSA, ţinta predilectă a piraţilor informatici nu sunt VIP-urile unei organizaţii (conducerea respectivei organizaţii), ci tocmai administratorii reţelei informatice şi alte persoane din cadrul organizaţiei care au privilegii de acces la reţea. Cu alte cuvinte, hackerii NSA îi vânează direct pe administratorii de sistem ai unei organizaţii pentru a-şi asigura accesul complet şi cât mai discret asupra conţinutului online.

De asemenea, hackerii NSA caută parole hardcoded în software sau transmise în clar — în special în cadrul protocoalelor de securitate mai vechi — care odată sparte deschid accesul pe orizontală printr-o reţea informatică. Nicio vulnerabilitate informatică nu este prea puţin semnificativă pentru a fi exploatată de hackerii NSA.

Spre exemplu, dacă o anumită aplicaţie din reţea nu funcţionează cum ar trebui, iar compania care a construit sistemul informatic îţi solicită să-l laşi accesibil la sfârşit de săptămână pentru ca experţii săi în IT să poată remedia problema, o astfel de situaţie reprezintă o invitaţie pentru hackerii care oricum testează permanent permeabilitatea sistemelor informatice pe care încearcă să le infiltreze.

Există şi alte vulnerabilităţi exploatate cu predilecţie de către hackeri. Spre exemplu, dispozitivele sau gadgeturile personale introduse de angajaţi într-o agenţie, companie sau departament guvernamental şi pe care le conectează la reţeaua de la locul de muncă. Dacă pe aceste dispozitive mobile sunt instalate şi jocuri online, cu atât mai bine.

Alte vulnerabilităţi la care ne-am aştepta mai puţin sunt reprezentate de sistemele de încălzire şi de aclimatizare ale clădirii, sau de alte sisteme care ţin de infrastructură ce pot deschide portiţe pentru hackeri.

Citeşte continuarea pe Agerpres